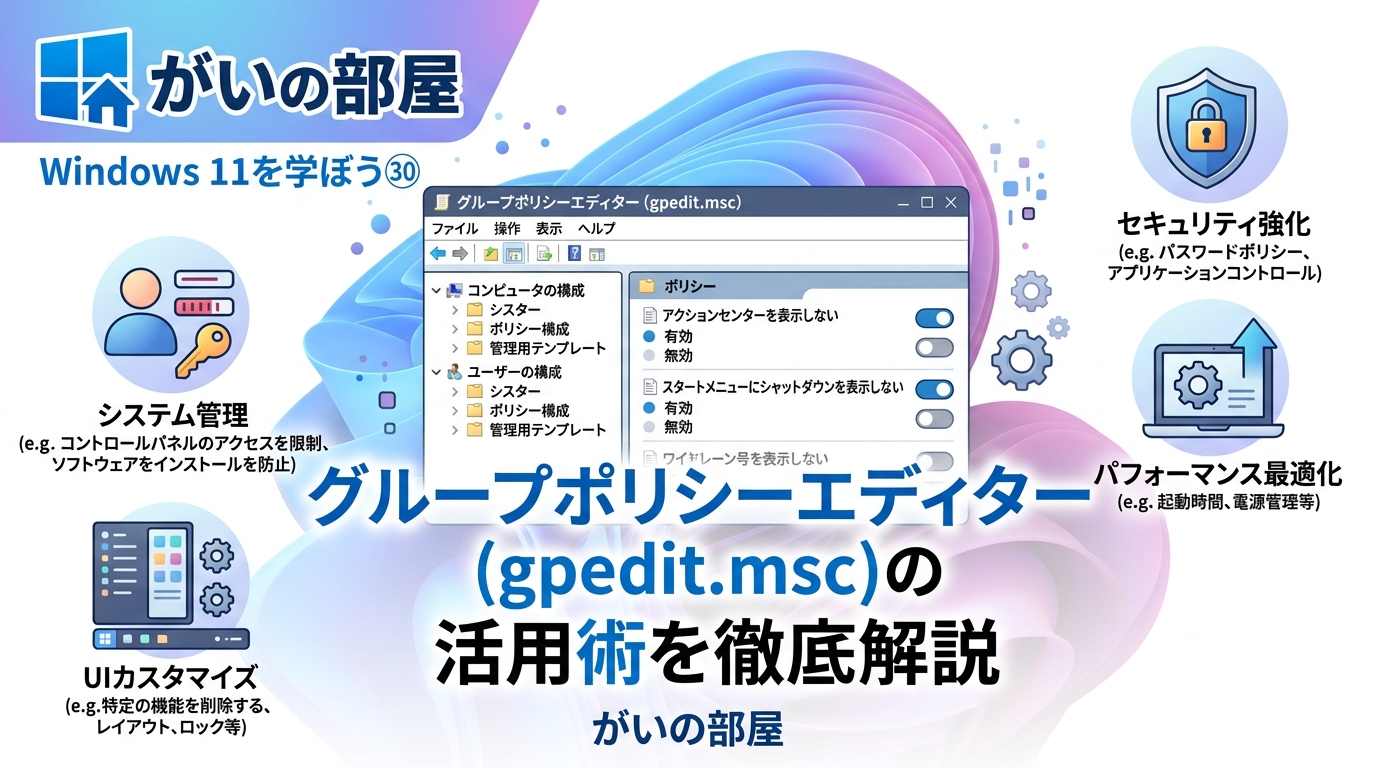

Windowsの動作を細かく制御できる「グループポリシーエディター(gpedit.msc)」は、企業環境や上級者向けのツールとして知られていますが、個人環境でも対象OS(Windows 11 Pro・ Education・ Enterprise)で利用できます。この記事では、グループポリシーの基本から実務で役立つ設定例、コマンドによる操作までを徹底解説します。

- 第1章 グループポリシーエディターの起動と対応エディション

- 第2章 Windows 11 Homeでgpedit.mscを有効にする方法

- ⚠️ 注意点(重要)

- 第3章 ポリシーの基本構造と設定方法

- 第4章 実務活用例(01)コントロールパネルにアクセスする項目を制限する

- 第5章 実務活用例(02)USBデバイスの使用を制限する

- 第6章 実務活用例(03)Windows Updateの受信タイミングを制御する

- 第7章 実務活用例(04)スクリプト・バッチ処理の制限

- 第8章 実務活用例(05)パスワードポリシーの強化

- 第9章 コマンドによるポリシーの確認と適用

- 第10章 トラブルシューティング ─ ポリシーが適用されない場合の対処法

第1章 グループポリシーエディターの起動と対応エディション

グループポリシーエディターの起動方法は次のとおりです。

gpedit.msc:Win+Rから「gpedit.msc」と入力して起動します。Windows 11 Homeエディションは標準で利用できませんが、後述の方法で追加できます。

画面は左ペインのポリシーツリーと右ペインの設定リストに分かれています。ポリシーは「コンピューターの構成」(全ユーザーに適用)と「ユーザーの構成」(ログインユーザーに適用)に分かれています。

第2章 Windows 11 Homeでgpedit.mscを有効にする方法

Windows 11 Homeエディションでは標準でgpedit.mscが含まれていませんが、打ち総めする必要はありません。有効化手順は次のとおりです。

この操作をする際には必ず復元ポイントを作成してください。

- メモ帳などに次の内容を貼り付けて、gpedit-enabler.batなどの名前で保存する

- 保存した.batファイルを右クリックして「管理者として実行」を選択する

batファイル内に必要なコンポーネントをインストールするコマンドを含めることで、Windowsのコンポーネントを追加する方法が一般的です。実行後にWin+Rから「gpedit.msc」で起動できれば成功です。

⚠️ 注意点(重要)

この方法は便利ですが、いくつかリスクがあります:

- ✔ Microsoft公式の正式手順ではない

- ✔ Home版では一部機能が完全に動かない場合あり

- ✔ Windowsアップデートで戻ることがある

- ✔ 管理者権限が必須

@echo off

pushd "%~dp0"

dir /b %SystemRoot%\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientExtensions-Package~3*.mum >List.txt

dir /b %SystemRoot%\servicing\Packages\Microsoft-Windows-GroupPolicy-ClientTools-Package~3*.mum >>List.txt

for /f %%i in ('findstr /i . List.txt 2^>nul') do dism /online /norestart /add-package:"%SystemRoot%\servicing\Packages\%%i"

del List.txt

echo.

echo.

echo Gpedit.mscをインストールしました。

echo 完了しました。

pause

第3章 ポリシーの基本構造と設定方法

各ポリシー項目には3つの状態があります。

- 未構成:ポリシーを適用しないデフォルト状態。アイテムがグレーアウトされている場合もあります。

- 有効:ポリシーを有効化して機能を統制(機能を制限または強制)する。

- 無効:ポリシーを明示的に無効化する。「有効」とは逆の効果がある場合もあります。

ポリシー項目をダブルクリックすると属性ダイアログが開きます。状態を選んで「適用」次「OK」で設定が反映されます。変更を反映させるにはコマンドからこのファイルを実行する必要があります。

gpupdate /force:グループポリシーの変更を即座に強制適用します。

第4章 実務活用例(01)コントロールパネルにアクセスする項目を制限する

共有PCや家族用PCで特定の設定画面へのアクセスを制限する活用例を紹介します。

コントロールパネル全体の表示を禁止するポリシーの場所は次のとおりです。

- 「ユーザーの構成」→「管理用テンプレート」→「コントロールパネル」→「指定したコントロールパネルのアイテムのみ表示する」を有効にすると、表示を許可した項目だけを確認できます。

また、「コントロールパネルへのアクセスを禁止する」を有効にすることで、コントロールパネル全体を非表示にできます。

第5章 実務活用例(02)USBデバイスの使用を制限する

USBドライブの読み書きを制限することで、情報流出のリスクを下げることができます。設定パスは次のとおりです。

- 「コンピューターの構成」→「管理用テンプレート」→「システム」→「リムーバブルストレージのアクセスの制限」

このポリシーを「有効」にすると、USBメモリや外付けHDDへの書き込みを禁止できます。読み取りのみ許可する設定も別項目として用意されています。

第6章 実務活用例(03)Windows Updateの受信タイミングを制御する

Windows Updateの自動再起動や更新タイミングをグループポリシーで細かく制御できます。設定パスは次のとおりです。

- 「コンピューターの構成」→「管理用テンプレート」→「Windowsコンポーネント」→「Windows Update」

主な設定項目は次のとおりです。

- 自動更新の構成:自動ダウンロードとインストールのスケジュールを指定できます。

- 自動再起動の無効化:更新後の強制再起動を禁止することができます。

- アップデートの遅延:品質更新や機能更新の遅延日数を設定できます。

第7章 実務活用例(04)スクリプト・バッチ処理の制限

コマンドプロンプトやPowerShellの実行を制限することで、セキュリティを強化できます。設定パスは次のとおりです。

- 「ユーザーの構成」→「管理用テンプレート」→「システム」→「コマンドプロンプトへのアクセスを無効にする」

PowerShellの実行ポリシーは下記のパスから設定できます。

- 「コンピューターの構成」→「管理用テンプレート」→「Windowsコンポーネント」→「Windows PowerShell」→「Windows PowerShellの使用をオンにする」

第8章 実務活用例(05)パスワードポリシーの強化

パスワードの複雑度要件や有効期限をグループポリシーで設定することでセキュリティを強化できます。設定パスは次のとおりです。

- 「コンピューターの構成」→「Windows設定」→「セキュリティ設定」→「アカウントポリシー」→「パスワードのポリシー」

設定できる主な項目は次のとおりです。

- パスワードの最小文字数:必要な最低文字数を設定

- パスワードの有効期間:有効期限切れまでの日数

- パスワードの履歴を記憶する:過去に使ったパスワードの再利用を禁止

- パスワードの複雑さの要件:大文字・小文字・数字・記号の組み合わせを要求

第9章 コマンドによるポリシーの確認と適用

グループポリシーはコマンドから確認・適用することもできます。

gpupdate /force:全てのグループポリシーを即座に強制適用します。

gpupdate /target:user:ユーザーの構成のみを更新します。

gpupdate /target:computer:コンピューターの構成のみを更新します。

gpresult /r:現在適用されているグループポリシーの結果セットを表示します。

gpresult /h C:\gp_report.html:ポリシー適用結果をHTMLレポートとして保存します。

第10章 トラブルシューティング ─ ポリシーが適用されない場合の対処法

グループポリシーを設定しても反映されない場合の確認手順を紹介します。

ませgpupdate /forceを実行してポリシーを強制適用します。後にgpresult /rで現在の適用状態を確認します。

- ポリシーの状態が「有効」になっているにもかかわらず効果がない場合、設定カテゴリが「コンピューターの構成」と「ユーザーの構成」のどちらであるかを再確認します。

- リモートグループポリシーとローカルグループポリシーが競合している場合はリモートたえが声取りしますが、個人環境では基本的にローカルのみを考慮する必要がありません。

- 変更を元に戻すにはポリシーを「未構成」または「無効」に戻してからgpupdate /forceを実行します。

グループポリシーエディターは、アクセス制御からアップデート管理までWindowsの動作を幅広く刺御できる強力なツールです。特にgpedit.mscで達成できる制御はレジストリ編集よりも直感的なインターフェースで操作できるのが大きな利点です。

コメント